Um conjunto de aplicativos para Android sem conexão entre si estava coletando dados em excesso de usuários — sem que as facilidades desconfiassem ou pudessem permitir essa suspeita.

De acordo com um estudo do AppCensus, todos os aplicativos tinham uma coisa em comum: de um kit de desenvolvimento de software (SDK) utilizado por uma companhia obscura chamada a Sistemas de mediçãosupostamente sediada no Panamá.

Em troca da utilização do SDK no desenvolvimento dos aplicativos, a empresa prometeu a monetização “sem usar a taxa da bateria” de quem é útil para o download. Entretanto, as permissões conquistadas por essas ferramentas podem ter a importância de dados importantes.

Qual o problema?

A biblioteca de dados Coulus Co. tem aplicativos, extrai, endereça e envia para servidores como geolocalização, e-mail, telefone IP, número de rede SSID e até o endereço MAC do seu roteador.

Em casos mais graves, ele ou até acesso de acesso ao que estava reservado (no “Copiar” ou salvo “Ctrl+C”), o que poderia incluir senhas, dados bancários outros conteúdos.

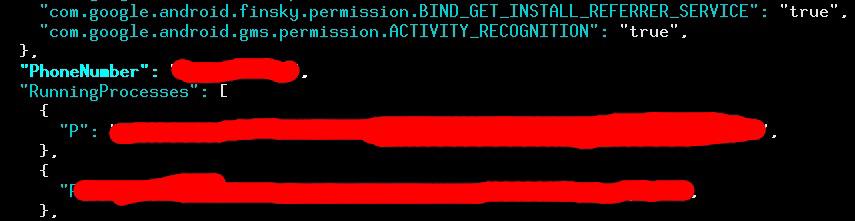

Um exemplo de coleta de dados, neste caso o número de telefone.Fonte: Censo de aplicativos

Um exemplo de coleta de dados, neste caso o número de telefone.Fonte: Censo de aplicativos

Entre os aplicativos suspeitos estão o Speed Camera Radar, o WiFi Mouse e o QR & Barcode Scanner, além de ferramentas resistentes à população muçulmana, como uma versão em MP3 do Alcorão. Uma lista completa de aplicativos e estudo sobre a vulnerabilidade explorada podem ser conferidos neste link (em inglês).

Os apps com o SDK foram denunciados e removidos da Loja de aplicativos do Google ainda no final de 2021, sendo que a grande maioria deles já retornou à plataforma sem o código adicional. Entretanto, aparelhos mais antigos ou sem atualizações automáticas podem conter como possibilidades ainda suspeitas — que, juntos, somam mais de 45 milhões de downloads.